上午常考概念

计算机硬件基础

根据考纲分析,本章主要考查三个模块:计算机体系结构、存储系统、I/O输入输出系统,其中每一模块又分若干知识点。“计算机硬件基础”相当于软考中的“公共基础课”,不同方向、不同级别的考试都会或多或少涉及。

操作系统

受到模块化出题的影响,这方面的题目往往与同一级别的软件设计师难度相当,甚至是重叠。常考的内容往往就是操作系统的五大功能。

系统开发、运行与性能评价

系统开发和运行基础知识的题目与软件设计师的考试完全相同。

根据考纲,要求考生掌握需求分析和设计方案、开发环境、测试与配置管理、项目管理基础以及系统运行与性能评价等方面的知识。

知识产权知识

根据考纲分析,本章主要考查如下几个模块:知识产权的基础知识等。“知识产权知识”相当于软考中的“公共基础课”,不同方向、不同级别的考试都会涉及到。本章知识在的网络工程师考试中,每次基本维持在1分左右。

网络体系结构

“网络体系结构”是计算机网络知识体系的基础之一,是深入学习与理解网络知识的前提,具有一定的重要性。

本部分的内容主要包括:网络体系结构的相关概念,如通信子网资源子网、协议、层、服务访问点、协议数据单元、连接等。

数据通信基础

计算机网络是计算机技术与数据通信技术的产物,要想深入地了解网络通信的工作原理,就必须对数据的编码与传输相关知识要有深入的了解。

局域网技术

计算机网络按地域覆盖范围可分为局域网LAN、城域网MAN和广域网WAN。局域网、城域网技术看似常见而又简单,但由于应用广泛,已成为网络技术中不可忽视的部分。

本章中分值比重最大的是以太网技术,包括新的以太网协议与传输介质。以及CSMA/CD、VLAN、 GVRP、STP、WLAN、无线局域网等技术在历年考试中,也频繁出现。

广域网和接入网技术

计算机通信网包含传输骨干网(又称广域网)、城域交换网和接入网三部分。其中主干网是连接各个城域网的信息高速公路,是网络技术的关键,它提供远距离、高带宽、大容量的数据传输业务;城域交换网则将各个单位、社区的局域网相连接,实现数据的高速传输和信息资源共享;而接入网则解决从市区到小区、直到每个家庭用户的终端接入,也称“最后一公里”问题。

根据大纲,本章的主要知识点是广域网新技术和常见的接入网技术。比如:广域网中HDLC、PPP以及ADSL、HFC、光纤接入技术等等。

网络互联技术

网络互联技术及其提供的诸多服务,作为网络的核心,要求考生能够熟练掌握这方面的知识。因此在考试中,本章涉及的知识是相对其他章节比较重要的部分。

在本章节中重要的知识点包括网络互联设备、IP地址和子网掩码、CIDR、TCP和UDP、NAT、其他网络层协议、路由协议、应用层协议等等。

网络管理技术

随着网络规模的扩大和网络应用范围的扩展,网络复杂性和异构性的特点日益突出,使得网络管理与维护变得日益重要。

根据“网络工程师”考试大纲的要求,应掌握网络管理的内涵、常用管理协议规范、网络管理工具的使用、常用网络操作系统的相关配置与维护、网络诊断命令的使用、网络运行维护与评价以及网络故障的排除等知识点。

网络安全技术

计算机网络给人们带来便利的同时,也带来了无限的安全隐患。所以了解网络安全的基本概念,发现和预防网络攻击、病毒,保证信息存储与传输的可靠性、安全性,掌握常见的网络安全应用技术,是一个网络工程师应该掌握的基础技能。

新大纲对网络安全知识的要求比原来有很大提高,分值也在不断提升。本章重要的知识点包括信息安全基础、加解密技术、数字签名、数字证书、安全应用等等。

网络设备的配置

对网络设备的基本配置及原理要有所掌握,此部分内容在.上午题中多以考察基本概念、原理为主。

下午常考概念

网络规划和设计

通过分析历年的考试题,本章主要考查的内容包括逻辑设计包括的内容,例如根据题目的要求组建网络、熟悉网络三层模型、正确的网络设备选型、掌握综合布线系统等等。

网络服务器的配置

网络服务器的配置技术作为网络工程师考试的大重点,不仅要考查各种网络服务的基本概念,更注重对考生实际操作的考查,这也是网络工程师考试与其它方向考试相比的一大亮点。本章知识点的分值在20~30分左右,上午以选择的形式,下午以填空简答的形式,相对来说,答题难度较大,需要考生对本章要下大功夫,多动手实践,做起题来方能得心应手。

本章重要的知识点包括Windows2008服务器平台下的WEB配置、FTP配置、DNS配置、DHCP配置(图形界面)、Linux服务器平台下的DNS、DHCP、Samba、 FTP、Apache ( 配置语句)等等。

网络设备的配置:

交换机、路由器和防火墙是网络中的核心设备,起着功能性与安全性双重作用。近年来随着软考不断注重操作实践,使网络设备的安装、配置技术在网络工程师考试占据着越来越大的比例。注意设备是华为设备。在历年考试中,本章的内容在下午模块至少是一大题(15-20 分),同时还要求考试还要对理论有更深层次的掌握。

本章重要的知识点包括:交换机VLAN的配置、GVRP的配置、STP的配置、静态路由配置、动态路由配置、ACL配置、NAT 配置、VPN配置和防火墙的配置。( 华为网络设备)

重要知识点

DHCP

1.DHCP 是什么?有什么优点?地址池有哪些?

DHCP:动态主机配置协议。

优点:DHCP 采用 C/S 构架,主机无需配置,从服务器获取地址,可实现接入网络后即插即用。

地址池:接口地址池和全局地址池。

2.DHCP 的几种报文

DHCP Discover报文(广播):用于发现当前网络中的 DHCP 服务器端

DHCP offer报文(单播):携带分配给客户端的 IP 地址

DHCP Request(广播):告知服务器端自己将使用 IP 地址

DHCP ACK(单播):最终确认,告知服务器端自己将使用该 IP 地址

DHCP NAK:服务器对 request 报文的拒绝响应

DHCP Release:客户端要释放地址时用来通知服务器

3.DHCP 获取 IP 的工作过程?续约过程?

工作过程:

① 主机首先以广播的形式发送 Discover 报文,寻找 DHCP 服务器。

② DHCP 服务器收到之后,会向主机单播发送 offer 报文,携带着自己的 IP 地址等信息。

③ 主机收到之后,会选择第一个向自己发送offer 报文的 DHCP 服务器,主机广播的形式发送 request 报文,请求具体的 IP 地址等信息,并通知其他 DHCP ,自己已经选择了服务器。

④ DHCP 服务器收到之后,愿意给主机分配回复 ACK,不愿意回复 NAK。

续约过程:

IP 租约期限到达 50% 时,DHCP 客户端会请求更新 IP 地址租约。

DHCP 客户端在租约期限到达 87.5% 时,还没收到服务器响应,会申请重绑定 IP。

如果 IP 租约到期前都没有收到服务器响应,客户端停止使用此 IP 地址。

各区子系统作用

工作区子系统:工作区信息插座之间的线缆子系统

水平区子系统:各个楼层接线间配线架到工作区信息插座之间所安装的线缆

管理区子系统:管理楼层内各种设备的子系统

干线区子系统(垂直子系统):实现楼层设备间连接的子系统

设备间子系统:集中安装大型设备的场所

建筑群子系统:连接各个建筑物的子系统

生成树协议( STP )

1. STP 的作用

STP 通过阻塞端口来消除环路,并能够实现链路备份的目的。

2.STP 的工作过程

- 选举根交换机(根网桥):网桥 ID 值小的为根网桥,当优先级相同时,MAC 地址小的为根网桥。

- 选举根端口:每个非根交换机选择一个根端口。

- 选择指定端口:每个网段上选择一个指定端口。

3.STP 的状态机

Disabled 关闭状态

Blocking 阻塞状态

Listening 侦听状态

Learning 学习状态

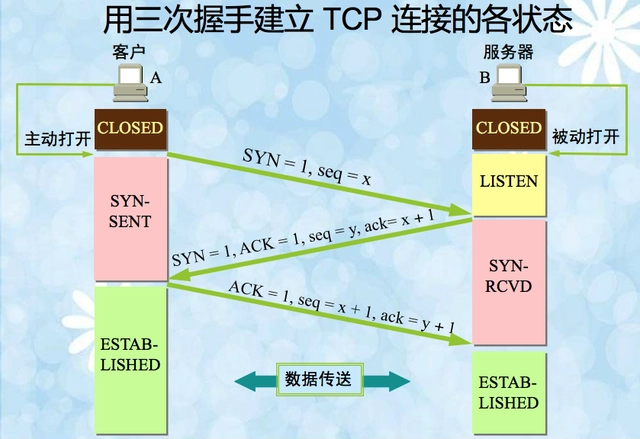

TCP 三次握手

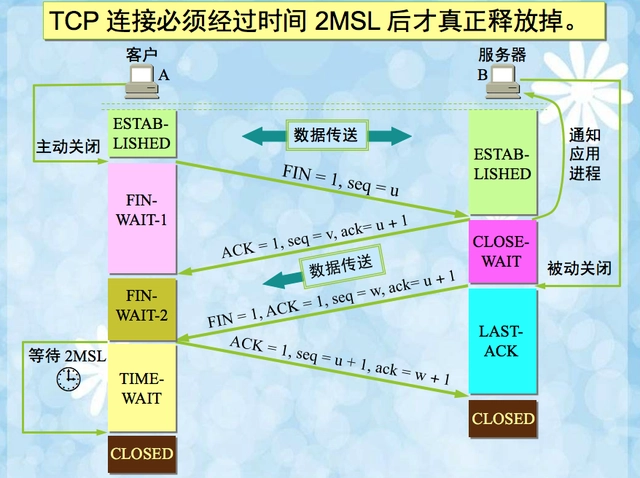

TCP 四次挥手

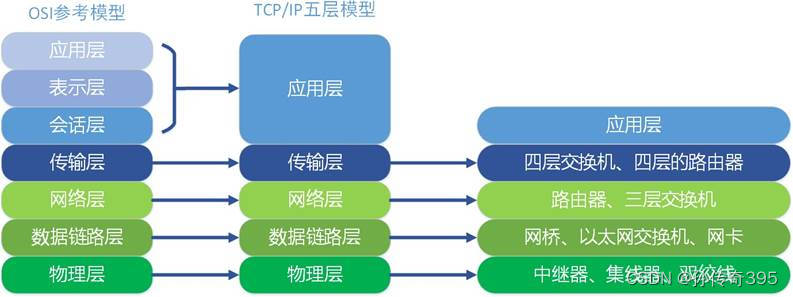

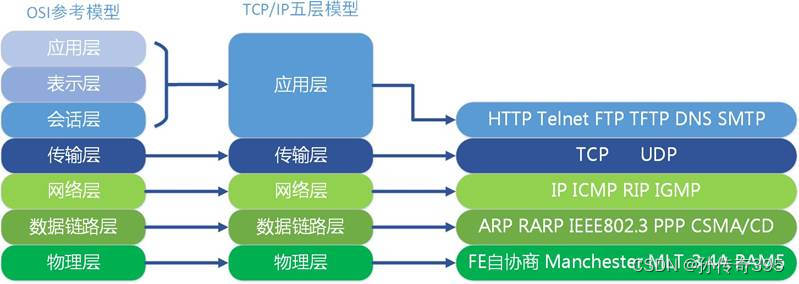

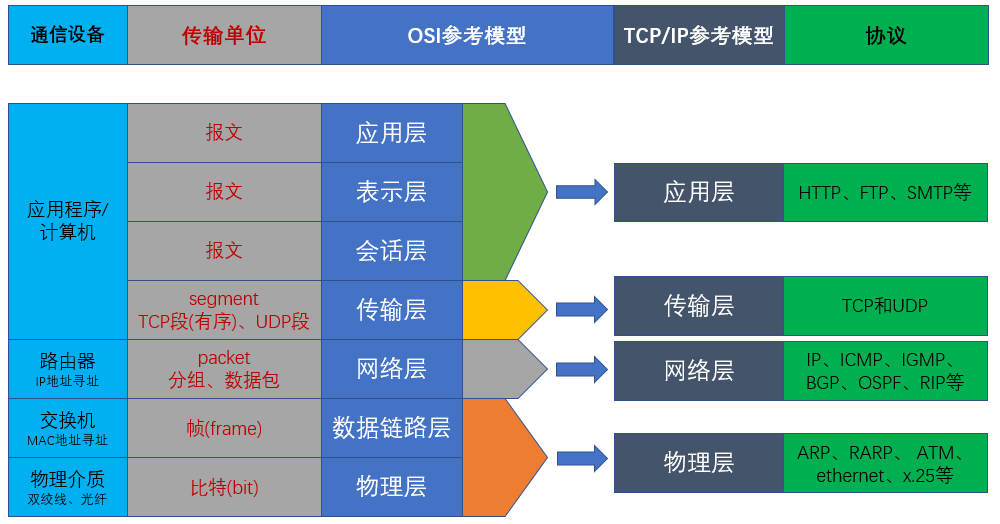

OSI 参考模型

OSI 各层工作着不同的设备,比如说我们常用的交换机工作在数据链路层,路由器工作在网络层。

OSI 每一层实现的协议也各不相同。

OSI 各层参考

1.报文(message)

报文包含了应用层的完整的数据信息。

2.数据段(segment)

数据段是传输层的信息单元。

3.数据报(datagram)

数据报是面向无连接的数据传输。采用数据报方式传输时,被传输的分组称为数据报。如传输层TCP的分组叫做数据段,UDP的叫做数据报。

还有一种说法是数据报是数据包的分组,一个完整的数据包由一个或多个数据报组成。(待确认)

4.数据包(packet)

数据包是网络层传输的数据单元。也称为IP包,包中带有足够寻址信息(IP地址),可独立地从源主机传输到目的主机

还有一种说法是数据报是网络层的传输基本单位,数据包是IP协议中完整的数据单元,由一个或多个数据报组成。(待确认)

5.帧(frame)

帧是数据链路层的传输单元。它将上层传入的数据添加一个头部和尾部,组成了帧,帧根据MAC地址寻址。

6.bit流(bit)

bit是在物理层的介质上直接实现无结构bit流传送的。

[原文借鉴](报文段、数据报、数据包和帧 - raykuan - 博客园)

CSMA/CD与CSMA/CA的区别

CSMA/CD

英文Carrier Sense Multiple Access with Collision Detection,意思是载波侦听多路访问/冲突检测。

采用该协议要求设备在发送帧的同时要对信道进行侦听,以确定是否会发生信道冲突,若在发送数据过程中检测到冲突,则需要进行冲突处理。整个协议的处理规程如下:

1 监听当前信道上是否有数据再发送,如果信道空闲,直接发送数据,如果信道忙,则按照一定的退避算法进行延时监听。

2 当信道允许发送数据时,发送数据。

3 数据发送过程中,边发送边监听,如果发送过程中检测到冲突,则停止发送数据,并发送阻塞信息,强化冲突,并转入1。CSMA/CA

英文Carrier Sense Multiple Access with Collision Avoidance,意思是载波侦听多路访问/冲突避免。

采用该协议要求设备要主动避免冲突而非被动侦测的方式来解决冲突问题。避免冲突的方法主要有两个:

一是监听到信道空闲时,并不是立即发送,而是等待一段时间再发送数据。

二是先发送一个很小的信道侦测帧RTS,如果收到最近的接入点返回的CTS,就认为信道是空闲的,然后再发送数据。

协议的主要流程如下:

1 首先检测信道是否有使用,如果检测出信道空闲,则等待一段随机时间后,才送出数据。

2 接收端如果正确收到此帧,则经过一段时间间隔后,向发送端发送确认帧ACK。

3 发送端收到ACK帧,确定数据正确传输,在经历一段时间间隔后,再发送数据。区别

对设备硬件特性要求不同

CSMA/CD主要着眼点在冲突的侦测,当侦测到冲突时,进行相应的处理,要求设备能一边侦测一边发送数据。

CSMA/CA主要着眼点在冲突的避免,协议里也看到经常是等待一段时间再做动作,通过退避尽量去避免冲突,还有就是先发送一些特别小的信道侦测帧来测试信道是否有冲突。适用场景不同

CSMA/CD主要适用以太网。

CSMA/CA主要适用无线局域网。

IEEE 802.11 六个标准

IPsec 技术

IPsec(IP Security)是IETF制定的三层隧道加密协议,它为Internet上传输的数据提供了高质量的、可互操作的、基于密码学的安全保证。特定的通信方之间在IP层通过加密与数据源认证等方式,提供了以下的安全服务:

数据机密性(Confidentiality):IPsec发送方在通过网络传输包前对包进行加密。

数据完整性(Data Integrity):IPsec接收方对发送方发送来的包进行认证,以确保数据在传输过程中没有被篡改。

数据来源认证(Data Authentication):IPsec在接收端可以认证发送IPsec报文的发送端是否合法。

防重放(Anti-Replay):IPsec接收方可检测并拒绝接收过时或重复的报文。

IPsec具有以下优点:

支持IKE(Internet Key Exchange,因特网密钥交换),可实现密钥的自动协商功能,减少了密钥协商的开销。可以通过IKE建立和维护SA的服务,简化了IPsec的使用和管理。

所有使用IP协议进行数据传输的应用系统和服务都可以使用IPsec,而不必对这些应用系统和服务本身做任何修改。

对数据的加密是以数据包为单位的,而不是以整个数据流为单位,这不仅灵活而且有助于进一步提高IP数据包的安全性,可以有效防范网络攻击。

封装模式

IPsec有如下两种工作模式:

隧道(tunnel)模式:用户的整个IP数据包被用来计算AH或ESP头,AH或ESP头以及ESP加密的用户数据被封装在一个新的IP数据包中。通常,隧道模式应用在两个安全网关之间的通讯。

传输(transport)模式:只是传输层数据被用来计算AH或ESP头,AH或ESP头以及ESP加密的用户数据被放置在原IP包头后面。通常,传输模式应用在两台主机之间的通讯,或一台主机和一个安全网关之间的通讯。

认证算法与加密算法

(1) 认证算法

认证算法的实现主要是通过杂凑函数。杂凑函数是一种能够接受任意长的消息输入,并产生固定长度输出的算法,该输出称为消息摘要。IPsec对等体计算摘要,如果两个摘要是相同的,则表示报文是完整未经篡改的。IPsec使用两种认证算法:

MD5:MD5通过输入任意长度的消息,产生128bit的消息摘要。

SHA-1:SHA-1通过输入长度小于2的64次方bit的消息,产生160bit的消息摘要。

MD5算法的计算速度比SHA-1算法快,而SHA-1算法的安全强度比MD5算法高。

(2) 加密算法

加密算法实现主要通过对称密钥系统,它使用相同的密钥对数据进行加密和解密。目前设备的IPsec实现三种加密算法:

DES(Data Encryption Standard):使用56bit的密钥对一个64bit的明文块进行加密。

3DES(Triple DES):使用三个56bit的DES密钥(共168bit密钥)对明文进行加密。

AES(Advanced Encryption Standard):使用128bit、192bit或256bit密钥长度的AES算法对明文进行加密。

这三个加密算法的安全性由高到低依次是:AES、3DES、DES,安全性高的加密算法实现机制复杂,运算速度慢。对于普通的安全要求,DES算法就可以满足需要。

特殊组播地址

- 224.0.0.0 基准地址(保留)

- 224.0.0.1 所有主机的地址 (包括所有路由器地址)

- 224.0.0.2 所有组播路由器的地址

- 224.0.0.3 不分配

- 224.0.0.4 DVMRP路由器

- 224.0.0.5 该地址被OSPF协议所使用,所有使用OSPF协议的路由器都是这个地址

- 224.0.0.6 OSPF DR/BDR侦听地址

- 224.0.0.7 ST路由器

- 224.0.0.8 ST主机

- 224.0.0.9 rip-2路由器

- 224.0.0.10 EIGRP路由器侦听此地址

- 224.0.0.11 活动代理

- 224.0.0.12 dhcp 服务器/中继代理

- 224.0.0.13 所有PIM路由器

- 224.0.0.14 rsvp封装

- 224.0.0.15 所有CBT路由器

- 224.0.0.16 指定SBM

- 224.0.0.17 所有SBMS

- 224.0.0.18 VRRP